软件物料清单SBOM

SBOM:Software Bill of Materials,指的是软件物料清单,用于描述产品中使用了哪些软件物料,然后通过SBOM清单的一些专有格式来输出为清单,因为它是合规性、安全性和维护的基础。

在医疗设备网络安全注册审查中,通常会关注以下几个方面:

完整性:SBOM应包含所有软件组件的详细信息,包括名称、分类、来源、版本和用途。

分类:FDA要求明确区分SOUP和非SOUP软件。

网络安全:FDA关注软件组件可能带来的网络安全风险,特别是那些可以联网的组件,因为它们可能面临外部攻击的风险。

风险管理:FDA期望制造商有一个全面的风险管理计划,包括对SOUP的评估和控制措施,以确保整个产品生命周期中的基本安全性。

以下是一些建议来满足FDA的网络安全注册审查要求:

完整性和详细性

确保SBOM中列出了所有软件组件,包括开源软件、第三方软件和自开发软件。

对于每个组件,提供详细的版本信息和确切的用途描述。

SOUP的识别和管理

明确标识出所有SOUP组件,并提供相应的管理措施,如定期审查、更新和替换计划。

对于非SOUP组件,提供验证和确认的证据,如供应商的安全声明和测试报告。

网络安全控制

对于可以联网的软件组件,详细说明采取的安全措施,如加密通信、访问控制和安全补丁管理。

对于不能联网的组件,解释为什么它们不需要联网,以及如何确保它们的安全性。

风险管理计划

提供一个详细的风险管理计划,包括对所有软件组件的风险评估和缓解措施。

计划中应包括对SOUP的定期审查,以及对制造商通知的监控和响应流程。

审查和更新

定期审查SBOM,确保所有信息都是最新的,特别是当软件组件更新或替换时。

准备一个更新日志,记录所有变更的历史和理由。

如何建立SBOM

在建立SBOM时,以下是需要考虑包括的组件类型:

操作系统:包括使用的操作系统及其版本。

第三方动态链接库(DLLs):列出所有使用的第三方库,包括它们的版本和来源。

第三方应用程序:如果集成或依赖了第三方应用程序,也应包括在SBOM中。

开源软件组件:对于所有使用的开源组件,应详细列出它们的名称、版本、许可证和来源。

自研软件:虽然这是您自己开发的软件,但仍然建议在SBOM中记录相关信息,以便追踪和管理。

开发工具和构建系统:可能需要包括用于构建软件的工具和系统,如编译器、构建工具等。

固件和硬件抽象层:如果软件依赖于特定的固件或硬件抽象层,这些信息也应包含在SBOM中。

许可证信息:对于每个组件,应提供其许可证信息,这对于合规性和法律风险管理至关重要。

依赖关系:如果可能,包括组件之间的依赖关系,这有助于理解整个软件堆栈的结构。

人工建立SBOM需要详尽的记录和维护工作,但这样做可以带来以下好处:

提高透明度:清晰地了解软件中包含的所有组件。

风险管理:识别潜在的安全漏洞和许可证合规性问题。

支持审计:为内部或外部审计提供必要的文档。

辅助更新和维护:在软件更新或维护时,SBOM提供了一个参考点。

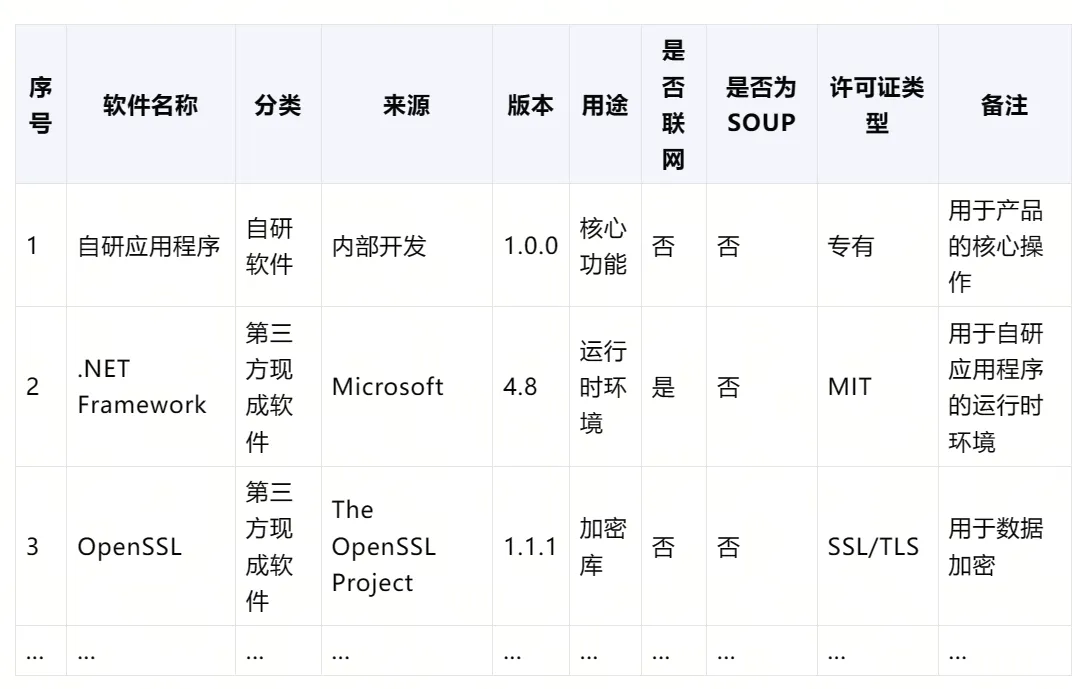

SBOM表格示例:

全部 0条评论